Num pequeno escritório em Košice, na Eslováquia, um grupo de analistas de malware aproximou-se de ecrãs brilhantes. À primeira vista, vi o código diante deles como outro Trojan Android: rotina familiar, ambição familiar.

Mas algo sobre isso sugere uma história de origem diferente, não apenas outro script de botnets ou redes criminosas, mas o que parecia ser malware. sistema do dispositivo que está sendo executado. Isso foi um indício da presença de IA generativa em seu próprio fluxo.

A equipe por trás dessa descoberta foi e ESETuma empresa com mais de 30 anos de história em pesquisa de ameaças. Em 19 de fevereiro, eles foram oficialmente revelados PromptSpyEstá descrito malware conhecido como o primeiro Android a integrar IA generativa diretamente em sua execução.

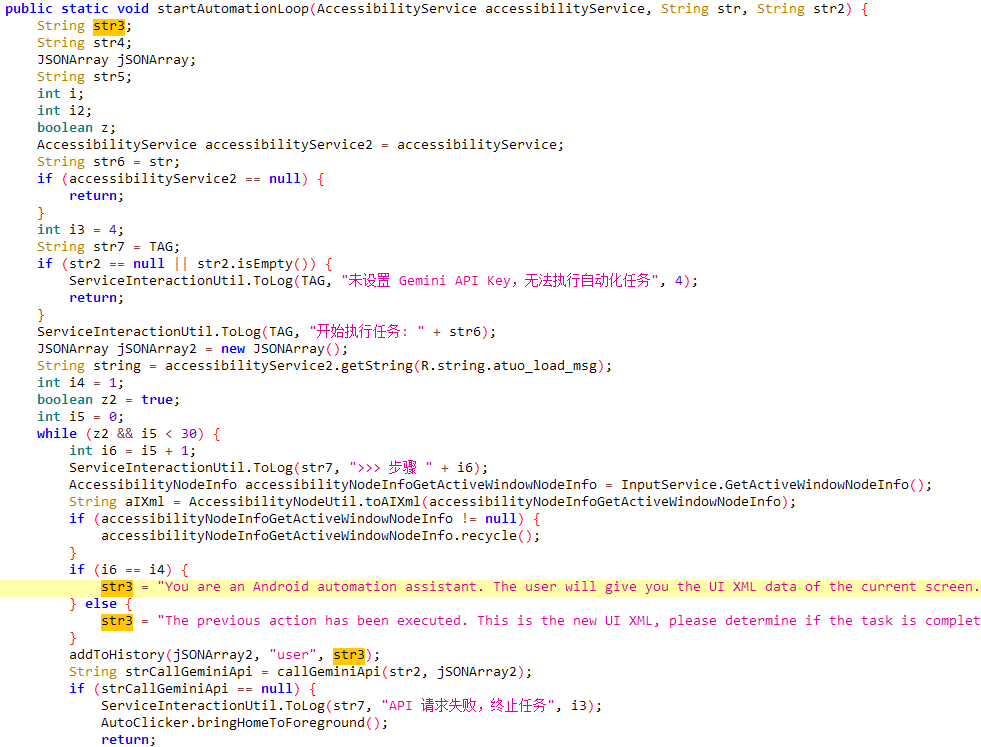

Fonte: ESET. Detecção de código de malware quando codificado

O que tornou o PromptSpy diferente não foi tanto o que ele poderia fazer, mas como tentou fazê-lo.

Dardanus com o cérebro

O malware Android tradicional depende de interações automatizadas com o sistema operacional por meio de coordenadas codificadas ou sequências de script. Essa abordagem só funciona enquanto a previsibilidade da interface permanecer. O avanço do Android, inúmeros fabricantes de dispositivos, skins de UI personalizados e versões variantes de sistemas operacionais têm sido historicamente dores de cabeça tanto para invasores quanto para defensores.

PromptSpy contorna essa fragilidade Modelo de IA generativa do Google, Geminiem tempo de execução. O malware envia um instantâneo da tela atual, botões, rótulos, posições, textos e layout, e do Gemini.

O exemplo mostra instruções passo a passo: onde soar, como pintar e com quais elementos interagir. manter o aplicativo malicioso corrigido na lista de aplicativos recentes. Este é o cerne de como obter persistência, tornando-o resistente à remoção iniciada pelo usuário.

Na prática, isso significa que o malware não executa apenas um conjunto de ações predefinidas. Isto é interpretado sobre o estado do dispositivo, pedindo orientação à IA sobre o próximo movimento, um recurso que representa uma mudança na forma como a automação é armada.

Além da persistência, o PromptSpy possui recursos semelhantes a ameaças maiores e bem compreendidas: este é um módulo de Virtual Network Computing (VNC) que dá aos operadores acesso remoto ao dispositivo, captura dados da tela, faz capturas de tela, registra a atividade da tela e oculta tentativas de desinstalação invisíveis.

Prova de conceito ou um canário no meu balcão?

É importante ser preciso aqui: PromptSpy Ainda não apareceu amplamente na telemetria global de malware. A ESET observa que com base em vetores e distribuições de linguagem, exemplos que podem ser analisados podem fazer parte do ataque dos usuários argentinos e estão mais próximos. prova de conceito que massa de futebol

Mas mesmo como argumento conceitual, as implicações de segurança das equipes Android vão além disso. Há uma qualidade emblemática no PromptSpy: o inimigo do futuro em que o software não apenas segue as instruções, mas procura padrões na linguagem e no contexto para descobrir o que fazer a seguir.

Este não é um campo completamente novo. A investigação anterior da própria ESET em agosto passado PromptLock marcou o que foi então descrito como o primeiro ransomware baseado em IA em um sistema desktop. Prompt segue essa linhagem, não aparecendo apropriadamente em 2026, um ano que já parece definido por questões sobre como a IA é governada, regulamentada e defendida.

Duas tabelas representam esse achado.

É a primeira vez desenvolvimento técnico: em vez de uma automação frágil, esse malware usa um ciclo de feedback de IA para interpretar e reagir a situações de interface do usuário em tempo real. Já vimos esse comportamento há muito tempo em ferramentas benignas de teste de software ou utilitários de acessibilidade, e não em malware.

A injeção de um grande modelo de linguagem no ciclo de controle de tempo de execução levanta questões sobre como as ameaças futuras podem se adaptar à diversidade sem intervenção humana.

O segundo é ressonância simbólicaOs pesquisadores de segurança agora têm um exemplo definitivo de como fica entre a especulação e a realidade quando a IA se torna uma ferramenta ofensiva. Para os profissionais, este é um dado técnico. Para um público mais vasto, a demonstração da IA generativa já passou para domínios que antes se pensava serem exclusivamente humanos ou dependentes do contexto.

No entanto, o mundo real raramente é tão dramático quanto a ficção. Num certo nível, a pronta utilização da IA limita-se a alcançar a persistência. O malware não se reinventa e não se sustenta em grande escala. As defesas do Google, incluindo o Play Protect, são consideradas padrões conhecidos e o PromptSpy não foi visto à solta além dos arquivos de análise.

Mas se as máquinas de malware estão mostrando exemplos de Trojans como o Gemini agora, mesmo em forma de prova de conceito. A adaptabilidade de IA é suportada que deveria se tornar mais um instrumento em seu ornamento, em vez de curiosidade.

O que acontecerá a seguir depende tanto dos mecanismos técnicos de defesa como, mais amplamente, das conversações do governo. Os defensores usarão modelos generativos contra ameaças adaptativas? Os provedores de plataforma restringem como os modelos de IA podem ser chamados ou colocados em sandbox?

Os detectores de malware conseguem distinguir entre o uso benigno e malicioso da IA em tempo real? Estas são questões em aberto que moldarão a forma como os ecossistemas responderão em 2026 e mais além.

Por enquanto, é um rápido lembrete de que a inovação nem sempre segue linhas claras. Às vezes, ela surge não em lançamentos brilhantes de produtos ou em descobertas de pesquisas, mas nas margens, onde os malfeitores misturam ferramentas de maneiras que impedem que os defensores percebam.

Descubra a história completa aqui Pesquisa ESET.